Zrozumienie Z-Wave Sieci, węzły &Urządzenia wzmacniacza

- Warstwa radiowa: Definiuje sposób wymiany sygnału między siecią a fizycznym sprzętem radiowym. Obejmuje to częstotliwość, kodowanie, dostęp sprzętowy itp.

- Warstwa sieciowa: Definiuje sposób wymiany danych sterujących między dwoma urządzeniami lub węzłami. Obejmuje to adresowanie, organizację sieci, routing itp.

- Warstwa aplikacji:Definiuje, które wiadomości muszą zostać obsłużone przez konkretne aplikacje w celu wykonania konkretnych zadań, takich jak włączenie światła lub zmiana temperatury urządzenia grzewczego.

Warstwa sieciowa

Ten

- Warstwa dostępu do nośnika (MAC): Steruje podstawowym wykorzystaniem sprzętu bezprzewodowego — funkcje te są niewidoczne dla użytkownika końcowego.

- Warstwa transportowa: Steruje przesyłaniem wiadomości, zapewniając bezbłędną komunikację między dwoma węzłami bezprzewodowymi. Użytkownik końcowy nie ma wpływu na funkcje tej warstwy, ale wyniki jej działania są widoczne.

- Warstwa routingu:Zarządza

Z-Wave Możliwości „mesh” maksymalizują zasięg sieci i zapewniają dotarcie wiadomości do węzła docelowego. Ta warstwa będzie używać dodatkowych węzłów do ponownego wysłania wiadomości, jeśli miejsce docelowe znajduje się poza „bezpośrednim” zasięgiem węzła nadawczego.

Wyjaśnienie warstwy dostępu do nośnika (MAC) i warstwy transportowej

Podobnie jak w przypadku wysyłania wiadomości tekstowej, nie widzisz, jak informacje są przesyłane z Twojego telefonu do odbiorcy. Zakładasz, że wiadomość została wysłana i zostanie odebrana i odczytana przez odbiorcę. Podobnie, bezprzewodowe technologie automatyki domowej wykorzystują te same zasady, aby umożliwić komunikację między węzłami nadawcy i odbiorcy.

Czasami wiadomość może zostać zgubiona.

W przypadku telefonu komórkowego przyczyną może być słaby odbiór. W przypadku sieci automatyki domowej przyczyną mogą być zakłócenia lub zbyt duże oddalenie odbiornika od nadawcy. W prostej sieci nadawca nie otrzymuje informacji zwrotnej, czy wiadomość została odebrana i czy polecenie zostało poprawnie wykonane. Może to powodować problemy ze stabilnością, chyba że instalacja została poprawnie zaplanowana i przetestowana.

Rysunek 2 – komunikacja z potwierdzeniem i bez potwierdzenia

Potwierdzenie odbioru nazywa się Potwierdzenie (ACK). A

Wykorzystanie węzłów do skutecznej komunikacji

Sieć składa się z co najmniej dwóch węzłów. Aby móc się ze sobą komunikować, węzły muszą mieć dostęp do wspólnego medium lub „coś wspólnego”.

W większości przypadków jest to fizyczny środek przekazu, np. kabel.Medium komunikacyjnym dla radia (bezprzewodowego) jest powietrze, z którego korzystają również najróżniejsze technologie – telewizja,

Każdy węzeł w sieci musi mieć także unikalny identyfikator, który pozwoli odróżnić go od innych węzłów w tej samej sieci.

Ten

- Ten Identyfikator domowy jest wspólną identyfikacją wszystkich węzłów należących do jednego węzła logicznego

Z-Wave sieć. Ma długość 4 bajtów = 32 bity. - Ten Identyfikator węzła to adres pojedynczego węzła w sieci. Identyfikator węzła ma długość 1 bajtu = 8 bitów.

Węzły o różnych identyfikatorach domowych nie mogą się ze sobą komunikować, ale mogą mieć podobny identyfikator węzła. Dzieje się tak, ponieważ obie sieci są od siebie odizolowane.

W jednej sieci (z jednym identyfikatorem domowym) dwa węzły nie mogą mieć identycznych identyfikatorów węzłów. Oznacza to, że każdy węzeł może być adresowany indywidualnie, co daje pełną kontrolę nad systemem automatyki domowej.

Urządzenia

- Kontrolery - urządzenia sterujące innymi

Z-Wave urządzenia - Niewolnicy - urządzenia sterowane przez inne

Z-Wave urządzenia.

Kontrolery są fabrycznie zaprogramowane z identyfikatorem domowym, którego użytkownik nie może zmienić. Urządzenia podrzędne nie mają wstępnie zaprogramowanego identyfikatora domowego, ponieważ przyjmują identyfikator domowy przypisany im przez sieć.

Kontroler główny włącza inne węzły do sieci, przypisując im swój własny identyfikator domowy. Jeśli węzeł zaakceptuje identyfikator domowy kontrolera głównego, staje się on częścią sieci. Kontroler główny przypisuje również indywidualny identyfikator węzła każdemu nowemu urządzeniu dodawanemu do sieci. Ten proces jest znany jako Włączenie.

|

| Definicja | W kontrolerze | W niewolniku |

| Identyfikator domowy | Identyfikator domowy to wspólny identyfikator | Identyfikator domowy jest już ustawiony jako domyślny | Brak identyfikatora domowego przy ustawieniach fabrycznych |

| Identyfikator węzła | Identyfikator węzła to indywidualny identyfikator (adres) węzła w obrębie wspólnej sieci | Kontroler ma wstępnie zdefiniowany identyfikator węzła (zwykle 0x01) | Przypisane przez kontrolera głównego |

Tabela 1 — Porównanie identyfikatorów domowych i identyfikatorów węzłów

Przykład

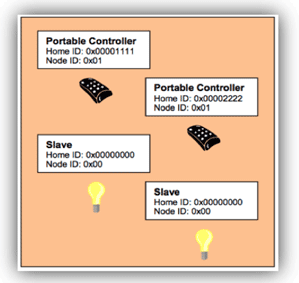

Ta sieć (Rysunek 3) ma dwa kontrolery z domyślnym fabrycznym identyfikatorem domowym i dwa inne urządzenia podrzędne, które nie mają przypisanego identyfikatora domowego.

Przed włączeniem

Rysunek 3 -

W zależności od tego, który z kontrolerów jest używany do konfiguracji

Oba kontrolery mają ten sam identyfikator węzła #0x01, a na tym etapie urządzenia podrzędne nie mają przypisanego żadnego identyfikatora węzła. Teoretycznie ten rysunek przedstawia dwie sieci z jednym węzłem w każdej z nich.

Ponieważ żaden z węzłów nie ma wspólnego identyfikatora domowego, nie może odbyć się żadna komunikacja.

Jeden z dwóch kontrolerów jest teraz wybrany jako główny kontroler sieci. Ten kontroler przypisuje swój identyfikator domowy wszystkim pozostałym urządzeniom (w tym im) i przypisuje im indywidualne numery identyfikacyjne węzła.

Po włączeniu

Rysunek 4 – Sieć po włączeniu

Po pomyślnym dołączeniu wszystkie węzły mają ten sam identyfikator domowy (Home ID) – są połączone z tą samą siecią. Każdy z nich ma również unikalny identyfikator węzła (Node ID), co pozwala na ich indywidualną identyfikację i komunikację między sobą.

W tym przykładzie mamy dwa kontrolery. Kontroler, którego identyfikator domowy stał się identyfikatorem domowym dla wszystkich urządzeń, nazywany jest „kontrolerem głównym”. Wszystkie pozostałe kontrolery stają się „kontrolerami pomocniczymi”.

Kontroler główny może obsługiwać dodatkowe urządzenia, natomiast kontroler pomocniczy nie. Kontrolery główny i pomocniczy działają jednakowo pod każdym innym względem.

Rysunek 5 - Dwa

Ponieważ węzły różnych sieci nie mogą się ze sobą komunikować ze względu na różne identyfikatory domowe, mogą one współistnieć i nawet się nie „widzieć”.

32-bitowy identyfikator domowy pozwala na do 4 miliardów (2^32) różnych

Węzły można usunąć z

Siatkowanie i trasowanie

W typowej sieci bezprzewodowej kontroler centralny ma bezpośrednie połączenie bezprzewodowe ze wszystkimi pozostałymi węzłami sieci. Wymaga to bezpośredniego łącza radiowego. Jednak w przypadku zakłóceń kontroler nie ma żadnej zapasowej trasy dotarcia do węzłów i komunikacja zostaje przerwana.

Rysunek 6 – Sieć bez routingu

Sieć radiowa w rysunek 6 to sieć nieroutowana. Węzły numer dwa, trzy i cztery znajdują się w zasięgu radiowym kontrolera. Węzeł numer 5 znajduje się poza zasięgiem radiowym i nie jest osiągalny przez kontroler.

Jednakże,

Rysunek 7 -

Ten

Korzystając z tego systemu trasowania,

Im więcej węzłów w sieci, tym sieć staje się bardziej elastyczna i wytrzymała.

Rysunek 8 – Maksymalna odległość między dwoma węzłami za pośrednictwem czterech wzmacniaczy

Budowanie tras w Z-Wave Sieć

Każdy węzeł jest w stanie określić, które węzły znajdują się w jego bezpośrednim zasięgu bezprzewodowym. Węzły te nazywane są sąsiadami. Podczas dołączania (Inclusion), a następnie na żądanie (Request), węzeł może poinformować kontroler o swojej liście sąsiadów. Korzystając z tych informacji, kontroler może zbudować tabelę zawierającą wszystkie informacje o możliwych trasach komunikacyjnych w sieci. Użytkownik ma dostęp do tej tabeli routingu, a istnieje kilka rozwiązań programowych, zazwyczaj nazywanych narzędziami instalacyjnymi, które wizualizują tabelę routingu, pomagając w optymalizacji konfiguracji sieci.

Rysunek 9 – Trasowanie w

Powyższy diagram (fRysunek 9) pokazuje

Tabela 2 – Tabela trasowania dla

Trasowanie dla tej sieci pokazano na tabela 2 - wiersze zawierają węzły źródłowe, a kolumny węzły docelowe. Komórka z wartością „1” oznacza, że węzły są sąsiadami, a „0” oznacza brak bezpośredniej ścieżki komunikacji. Tabela również przedstawia połączenie między węzłem źródłowym 1 a węzłem docelowym 4. Komórka między węzłami 1 i 4 jest oznaczona jako „0”. W związku z tym sieć kieruje sygnał przez węzeł 3, który znajduje się w bezpośrednim zasięgu zarówno węzła 1, jak i węzła 4.

Rysunek 10 – Alternatywa

Inny przykład (fRysunek 10) pokazuje, że węzeł 6 może komunikować się z resztą sieci tylko za pomocą węzła 5 jako repeatera. Ponieważ kontroler nie ma bezpośredniego połączenia z węzłem 5, musi skorzystać z jednej z następujących tras:1 -> 3 -> 4 -> 5 -> 6" Lub "1 -> 2 -> 5 ->6”.

Kontroler zawsze najpierw spróbuje przesłać swoją wiadomość bezpośrednio do celu. Jeśli nie będzie to możliwe, użyje swojej tabeli routingu, aby znaleźć najszybszą drogę do celu. Kontroler może wybrać maksymalnie trzy alternatywne trasy i spróbuje wysłać wiadomość tymi trasami. Dopiero jeśli wszystkie trzy trasy zawiodą (kontroler nie otrzyma potwierdzenia z celu), zgłosi błąd.

Typy węzłów sieciowych

Niewolnicy są klasyfikowani jako niewolnicy „standardowi” lub „routingowi”. routing podrzędny obejmuje zaawansowane możliwości routingu.

Różnica między trzema różnymi typami węzłów jest ich wiedza na temat tabeli routingu sieciowego i umiejętność wysyłania wiadomości do sieci.

|

| Sąsiedzi | Trasa | Możliwe funkcje |

| Kontroler | Zna wszystkich sąsiadów | Ma dostęp do kompletnej tabeli routingu | Możliwość komunikacji z każdym urządzeniem w sieci, jeśli istnieje trasa |

| Niewolnik | Zna wszystkich sąsiadów | Nie ma informacji o tabeli routingu | Może odpowiadać tylko węzłowi, od którego otrzymał wiadomość. W związku z tym nie może wysyłać niechcianych wiadomości. |

| Routing Slave | Zna wszystkich sąsiadów | Posiada częściową wiedzę na temat tabeli routingu | Może odpowiedzieć węzłowi, od którego otrzymał wiadomość, i może wysyłać niezamawiane wiadomości do określonej liczby wstępnie zdefiniowanych węzłów, do których ma przypisaną trasę. |

Właściwości

| Niewolnik | Urządzenia zasilane z sieci, takie jak przełączniki ścienne, ściemniacze ścienne lub sterowniki żaluzji weneckich, są instalowane na stałe |

| Routing Slave | Urządzenia zasilane bateryjnie i urządzenia mobilne, takie jak na przykład czujniki zasilane bateryjnie, wtyczki ścienne do gniazdek typu Schuko i wtykowych, termostaty i grzejniki zasilane bateryjnie oraz wszystkie inne urządzenia podrzędne |

Typowe zastosowania dla niewolników

Wyzwania w typowych konfiguracjach sieciowych

Podczas włączania ściemniacze i przełączniki powinny zostać zainstalowane w ich ostatecznych lokalizacjach, aby mieć pewność, że prawidłowa lista sąsiadów zostanie rozpoznana i zgłoszona.

Ten typ konfiguracji sieciowej działa dobrze, o ile pilot ma bezpośredni dostęp do wszystkich przełączników i ściemniaczy (sterowany węzeł jest „w zasięgu”). Jeśli sterowany węzeł nie znajduje się w zasięgu, użytkownik może doświadczyć opóźnień, ponieważ pilot musi najpierw wykryć strukturę sieci, zanim będzie mógł sterować urządzeniem.

W przypadku dołączenia urządzenia i późniejszego przeniesienia go w nowe miejsce, sterowanie nim za pomocą pilota będzie możliwe tylko wtedy, gdy znajduje się ono w bezpośrednim zasięgu. W przeciwnym razie komunikacja nie powiedzie się, ponieważ wpis w tabeli routingu dla tego konkretnego urządzenia jest błędny, a pilot nie będzie mógł przeprowadzić skanowania sieci w momencie operacji.

Z-Wave Sieć z jednym kontrolerem statycznym

Inną typową siecią jest statyczny kontroler – najczęściej oprogramowanie PC plus

Kontroler statyczny jest kontrolerem podstawowym i obejmuje wszystkie pozostałe urządzenia.

Ponieważ kontroler statyczny jest przypisany do określonej lokalizacji, drugi kontroler

Sieci z wieloma kontrolerami

W większej sieci kilka kontrolerów będzie ze sobą współpracować. Kontroler statyczny służy do konfiguracji i zarządzania systemem, a jeden lub kilka pilotów zdalnego sterowania realizuje określone funkcje w różnych miejscach.

Jeśli sieć ma wiele kontrolerów, użytkownik musi określić, który z nich będzie kontrolerem podstawowym.

Włączenie kontrolera statycznego stanowi wyzwanie, jeśli urządzenia muszą zostać później przeniesione do docelowej lokalizacji. Konieczna jest reorganizacja sieci.

Kontrolery statyczne są zazwyczaj bardziej niezawodne i niełatwo je zgubić. Zazwyczaj oferują funkcje zapasowe, pozwalające zastąpić sprzęt w przypadku poważnego uszkodzenia.

Sieć z kontrolerem przenośnym jako kontrolerem głównym

Piloty zdalnego sterowania są bardziej narażone na uszkodzenia i utratę. Zazwyczaj piloty zdalnego sterowania nie oferują funkcji kopii zapasowej. W przypadku uszkodzenia lub utraty głównego kontrolera konieczne byłoby ponowne, całkowite włączenie całej sieci. Urządzenia można jednak włączyć po ich zainstalowaniu, co zapewnia znacznie większą stabilność sieci i eliminuje konieczność jej reorganizacji.

Wybór głównego kontrolera — statycznego czy przenośnego — zależy bardziej od osobistych preferencji niż od technicznych wymagań.