Forstå de grundlæggende forskelle mellem

1. Forståelse af det grundlæggende i netværksforbindelse

Begge

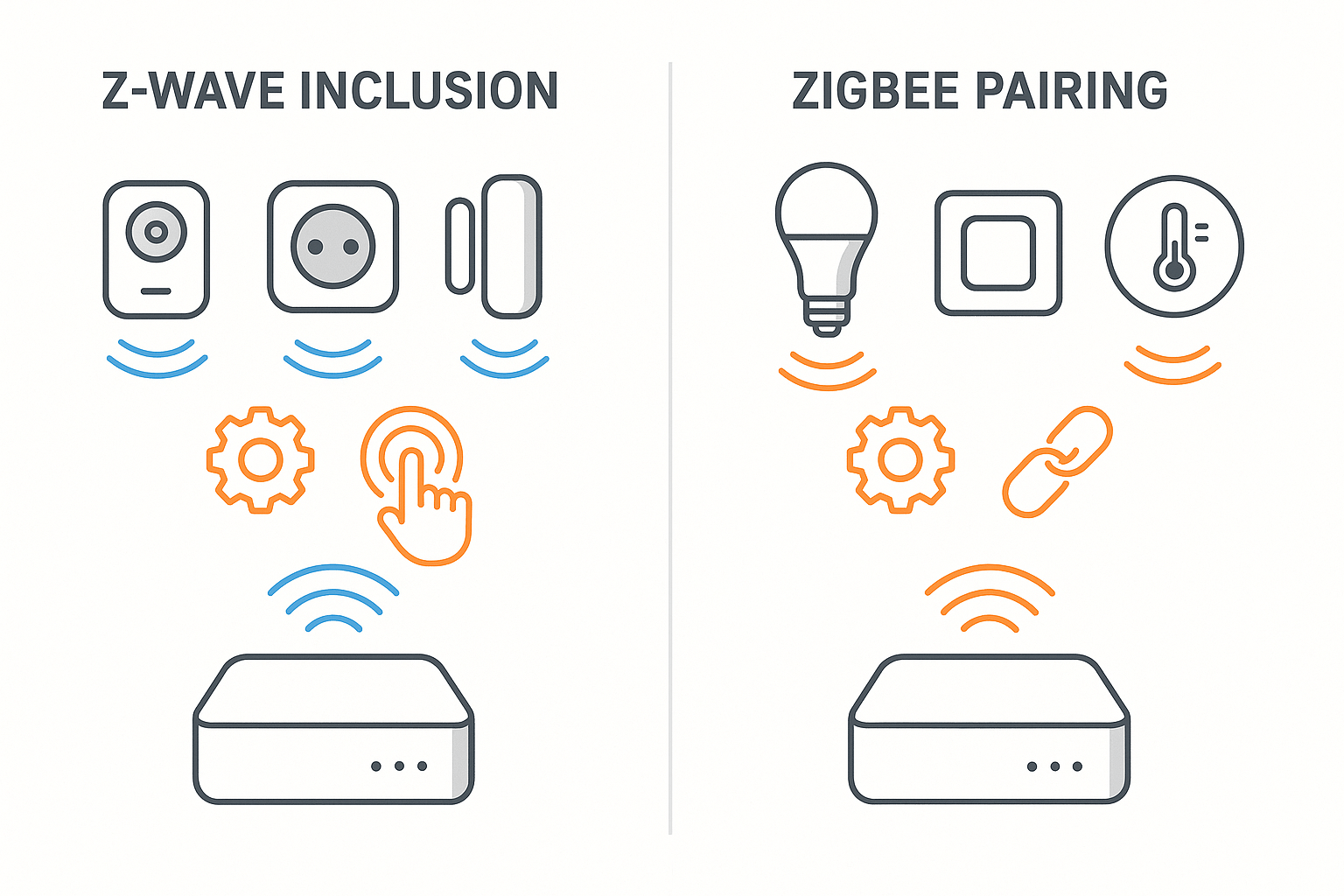

Terminologi og procesnavne

De forskellige termer, der anvendes af hver protokol, afspejler deres forskellige tilgange til netværksdannelse og idriftsættelse af apparater.

Forskelle i protokolarkitektur

De grundlæggende forskelle i, hvordan

Netværksstørrelsesgrænser: Klassisk

Adresseringssystemer:

2. Z-Wave Dybdegående undersøgelse af inklusionsprocessen

De

Moderne Z-Wave Inklusionsprocedurer

Forberedelse af controller: Den primære controller skal sættes i inkluderingstilstand, hvilket åbner et tidsvindue (typisk 30-60 sekunder), hvor nye enheder kan tilføjes. Moderne controllere giver ofte visuel og auditiv feedback under denne proces og kan understøtte udvidede inkluderingstilstande til vanskelige installationer.

Enhedsaktivering: Den enhed, der skal inkluderes, skal aktiveres ved hjælp af dens specifikke inkluderingsmetode. Dette varierer afhængigt af enhedstypen, men involverer normalt at trykke på en knap, tænde og slukke enheden eller følge en bestemt rækkefølge af handlinger. Moderne enheder giver ofte LED-feedback for at indikere inkluderingsstatus.

Opdagelse og forhandling: Controlleren opdager den nye enhed og starter en forhandlingsproces for at bestemme enhedens funktioner, understøttede kommandoklasser og sikkerhedskrav. Disse oplysninger bestemmer, hvordan enheden integreres i netværket, og hvilke funktioner der er tilgængelige.

Tildeling af node-ID: Controlleren tildeler et unikt node-ID til den nye enhed. Dette ID bruges til al fremtidig kommunikation og routingbeslutninger. Tildelingen er permanent, indtil enheden udelukkes fra netværket, eller netværket nulstilles.

Netværksdækkende inklusion (NWI): I moderne

Z-Wave Udvikling af sikkerhedsrammeværk

Ældre, ikke-sikker inkludering: Traditionel

S0-sikkerhed (ældre sikkerhed):

S2 Sikkerhedsramme:

SmartStart-teknologi: SmartStart gør det muligt at forudkonfigurere enheder med netværksoplysninger ved hjælp af QR-koder før fysisk installation. Enheder kan automatisk oprette forbindelse til netværket, når de tændes, hvilket forenkler installationen, samtidig med at sikkerheden opretholdes via foruddelte nøgler.

3. Zigbee Dybdegående analyse af parringsprocessen

Zigbee Netværksdannelse og -tilslutning

De

Netværksopdagelse: Enheder, der søger at deltage i en

Associeringsproces: Når et passende netværk er fundet, sender enheden en tilknytningsanmodning til koordinatoren eller en router.Netværksenheden evaluerer anmodningen baseret på netværkskapacitet, sikkerhedspolitikker og enhedens egenskaber og kan derefter acceptere eller afvise forsøget på at oprette forbindelse.

Godkendelse og nøgleudveksling: Accepterede enheder gennemgår godkendelse og udveksling af sikkerhedsnøgler. Denne proces varierer afhængigt af

Tildeling af netværksadresse: Enheder, der er blevet godkendt, modtager en 16-bit netværksadresse, der bruges til routing inden for netværket. Denne adresse tildeles dynamisk og kan ændres, hvis enheden flyttes, eller netværkstopologien ændres markant.

Tjenesteopdagelse: Efter tilslutning gennemgår enheder typisk en tjenesteopdagelse, hvor de annoncerer deres muligheder og finder tilgængelige tjenester på netværket. Denne proces muliggør korrekt integration med smart home-hubs og andre netværksenheder.

Zigbee 3.0 Forbedret sikkerhed og idriftsættelse

Installer koder og sikkerhed:

Centraliseret sikkerhedsstyring: I modsætning til tidligere

Sikker idriftsættelsesproces: Idriftsættelsesprocessen i

Særlig Zigbee Enhedstyper

Anderledes

Grønne strømforsyninger:

Søvnige enheder: Batteridrevne enheder, der bruger det meste af deres tid i dvaletilstand, kræver særlig opmærksomhed under tilslutning for at sikre, at de kan fuldføre processen, før de går i dvaletilstand.

4. Sammenlignende analyse: Moderne opsætningsoplevelse

Forstå de praktiske forskelle mellem

Opsætningstid og brugeroplevelse

Den faktiske brugeroplevelse af enhedsopsætning har konvergeret betydeligt mellem protokollerne, selvom der stadig er nogle forskelle.

Typisk opsætningsvarighed: Moderne

Krav til brugerinteraktion: Begge protokoller understøtter nu forenklede opsætningsprocedurer.

Opsætningsfeedback: Moderne

Sammenligning af sikkerhedsimplementering

Begge protokoller har udviklet sig til at give stærk sikkerhed, men med forskellige tilgange og standardindstillinger.

Standard sikkerhedsindstilling:

Kompleksitet i nøglehåndtering:

Sikkerhedsbekræftelse: Begge protokoller tilbyder metoder til at verificere, at enheder er sikkert forbundet, men de specifikke procedurer og feedbackmekanismer varierer mellem implementeringer.

5. Avancerede opsætningsprocedurer og optimering

Vellykket enhedsopsætning går ud over grundlæggende inkluderings- eller parringsprocedurer. Avancerede teknikker og bedste praksis kan forbedre succesraterne og reducere fejlfindingstiden.

Planlægning før opsætning og netværksvurdering

Korrekt planlægning inden opsætning af enheden kan forhindre mange almindelige problemer og forbedre den samlede oplevelse.

Netværkstilstandstjek: Før du tilføjer nye enheder, skal du vurdere den aktuelle netværksstatus, herunder antal enheder, signalstyrke og eventuelle eksisterende forbindelsesproblemer. Brug netværksdiagnosticeringsværktøjerne fra din hub til at identificere potentielle problemer.

Verifikation af enhedskompatibilitet: Bekræft, at nye enheder er kompatible med dit eksisterende netværk, herunder protokolversion, sikkerhedskrav og eventuelle producentspecifikke overvejelser. Tjek, om der er firmwareopdateringer, der kan være nødvendige for optimal drift.

Vurdering af det fysiske miljø: Overvej det fysiske miljø, herunder signalforhindringer, interferenskilder og den planlagte endelige placering af enheden. Planlæg midlertidige placeringsstrategier for opsætning, hvis det er nødvendigt.

Optimale opsætningsprocedurer

Ved at følge optimerede procedurer kan opsætningen forbedres succesraten og den tid, der kræves til idriftsættelse af enheden.

Strategi for opsætning af nærhed: Udfør den indledende enhedsopsætning tæt på hubben eller koordinatoren for at sikre en stærk signalstyrke under tilslutningsprocessen. Dette er især vigtigt for batteridrevne enheder, der kan have lavere sendeeffekt.

Sekventiel enhedsaddition: Tilføj enheder én ad gangen i stedet for at forsøge flere samtidige opsætninger. Dette reducerer netværksbelastning og gør fejlfinding nemmere, hvis der opstår problemer.

Overvejelser vedrørende strøm og batteri: Sørg for, at batteridrevne enheder har friske batterier under opsætningen. Lavt batteriniveau kan forårsage opsætningsfejl eller ufuldstændig konfiguration. For enheder, der er drevet af lysnettet, skal du kontrollere, at strømforsyningen er stabil.

Procedurer for netværksopdatering: Når du har tilføjet flere enheder, skal du udføre netværksoptimering eller opdateringsprocedurer som anbefalet af din hub-producent for at sikre optimal routing og ydeevne.

6.Fejlfinding af almindelige opsætningsproblemer

Forståelse af almindelige opsætningsproblemer og deres løsninger kan reducere den tid og frustration, der er forbundet med idriftsættelse af enheder, betydeligt.

Enhedsnulstilling og fabriksgendannelse

Når enheder ikke kan oprette forbindelse korrekt, er det ofte nødvendigt at nulstille til fabriksindstillingerne for at rydde tidligere netværksoplysninger.

Rydning af sikkerhedsnøgle: Enheder, der har været sikkert inkluderet i andre netværk, skal muligvis slette sikkerhedsnøglen, før de kan oprette forbindelse til nye netværk. Dette kræver ofte specifikke nulstillingsprocedurer ud over den grundlæggende fabriksnulstilling.

Signalstyrke og netværksproblemer

Dårlig signalstyrke er fortsat en af de mest almindelige årsager til opsætningsfejl i begge

Diagnostiske værktøjer: Brug din hubs diagnosticeringsværktøjer til at måle signalstyrken og identificere potentielle forbindelsesproblemer. Mange moderne hubs leverer indikatorer for signalstyrke i realtid og netværkstopologivisninger.

Strategier for rækkeviddeudvidelse: Hvis enheder ikke kan oprette forbindelse på grund af begrænsninger i rækkevidde, bør du overveje at tilføje repeaterenheder, flytte hubben eller bruge højtydende inkluderingstilstande, hvis det er muligt.

Interferensidentifikation: Identificer potentielle interferenskilder, herunder

Sikkerheds- og godkendelsesfejl

Sikkerhedsrelaterede opsætningsfejl bliver mere almindelige, efterhånden som protokoller implementerer stærkere sikkerhedsforanstaltninger.

Problemer med installationskode og QR-kode: Bekræft, at installationskoder eller QR-koder er indtastet korrekt, og at de matcher enheden. Nogle koder kan være svære at læse på grund af udskriftskvalitet eller placering.

Uoverensstemmelser i sikkerhedsniveau: Sørg for, at enheden understøtter det sikkerhedsniveau, der kræves af dit netværk, og at hubben er konfigureret til at acceptere enhedens sikkerhedsfunktioner.

Tidsfølsomme sikkerhedsprocedurer: Nogle sikkerhedsprocedurer er tidsfølsomme. Sørg for, at alle trin er gennemført inden for de krævede tidsrammer, og genstart processen, hvis der opstår timeouts.

7. Netværksadministration og optimering efter opsætning

En vellykket enhedsopsætning er kun begyndelsen. Korrekt netværksadministration og -optimering sikrer langsigtet pålidelighed og ydeevne.

Optimering af netværkstopologi

Begge

Ydelsesovervågning: Overvåg regelmæssigt netværkets ydeevne, herunder svartider, batteriniveauer og kommunikationspålidelighed. Håndter problemer omgående for at forhindre kaskadefejl.

Sikkerhedsverifikation og vedligeholdelse

Regelmæssig sikkerhedsverifikation sikrer, at enheder forbliver korrekt sikrede, og at sikkerhedsfunktionerne fungerer korrekt.

Bekræftelse af krypteringsstatus: Bekræft, at enheder bruger kryptering til følsom kommunikation, og at sikkerhedsfunktionerne er aktive og korrekt konfigurerede.

Administration af sikkerhedsnøgler: Oprethold korrekt administration af sikkerhedsnøgler, herunder periodisk nøglerotation, hvis det understøttes, og sikring af nøgleoplysninger på passende vis.

Overvågning af enhedsgodkendelse: Overvåg enhedsgodkendelsesstatus, og håndter eventuelle enheder, der viser godkendelsesproblemer eller sikkerhedsadvarsler.

8. Fremtidige udviklinger og branchens tendenser

Landskabet for enhedsopsætning og netværksforbindelse udvikler sig fortsat med nye teknologier og standarder, der lover at forbedre sikkerhed, brugervenlighed og interoperabilitet.

Matter Integration og brobygning

De

Forenklet idriftsættelse:

Forbedret interoperabilitet: Mens

Forbedret sikkerhed og godkendelse

Fremtidig udvikling inden for sikkerhedsteknologi vil fortsætte med at forbedre sikkerheden ved enhedsopsætning og netværkskommunikation.

Avancerede kryptografiske metoder: Nye kryptografiske teknikker, herunder post-kvantekryptografi, kan implementeres for at yde langsigtet sikkerhed mod nye trusler.

Integration af hardwaresikkerhed: Hardwaresikkerhedsmoduler og betroede udførelsesmiljøer kan blive mere almindelige i smart home-enheder, hvilket giver stærkere beskyttelse af sikkerhedsnøgler og godkendelsesprocedurer.

Biometrisk og multifaktorgodkendelse: Avancerede godkendelsesmetoder kan integreres i enhedsopsætningsprocedurer for at give stærkere brugerverifikation og enhedsgodkendelse.

Udvikling af brugeroplevelsen

Den løbende udvikling fokuserer på yderligere at forenkle brugeroplevelsen, samtidig med at sikkerheden opretholdes eller forbedres.

Automatisk enhedsregistrering: Fremtidige systemer kan muligvis tilbyde mere sofistikeret automatisk enhedsregistrering og -opsætning med minimal brugerindgriben.

AI-assisteret opsætning: Kunstig intelligens kan bruges til at optimere enhedsplacering, forudsige opsætningsproblemer og give intelligent vejledning i fejlfinding.

Visuel og augmented reality-vejledning: AR-applikationer kan give visuel vejledning til installation og opsætning af enheder, hvilket hjælper brugerne med at optimere placering og konfiguration.