Ymmärtää perustavanlaatuiset erot

1. Verkkoon liittymisen perusteiden ymmärtäminen

Molemmat

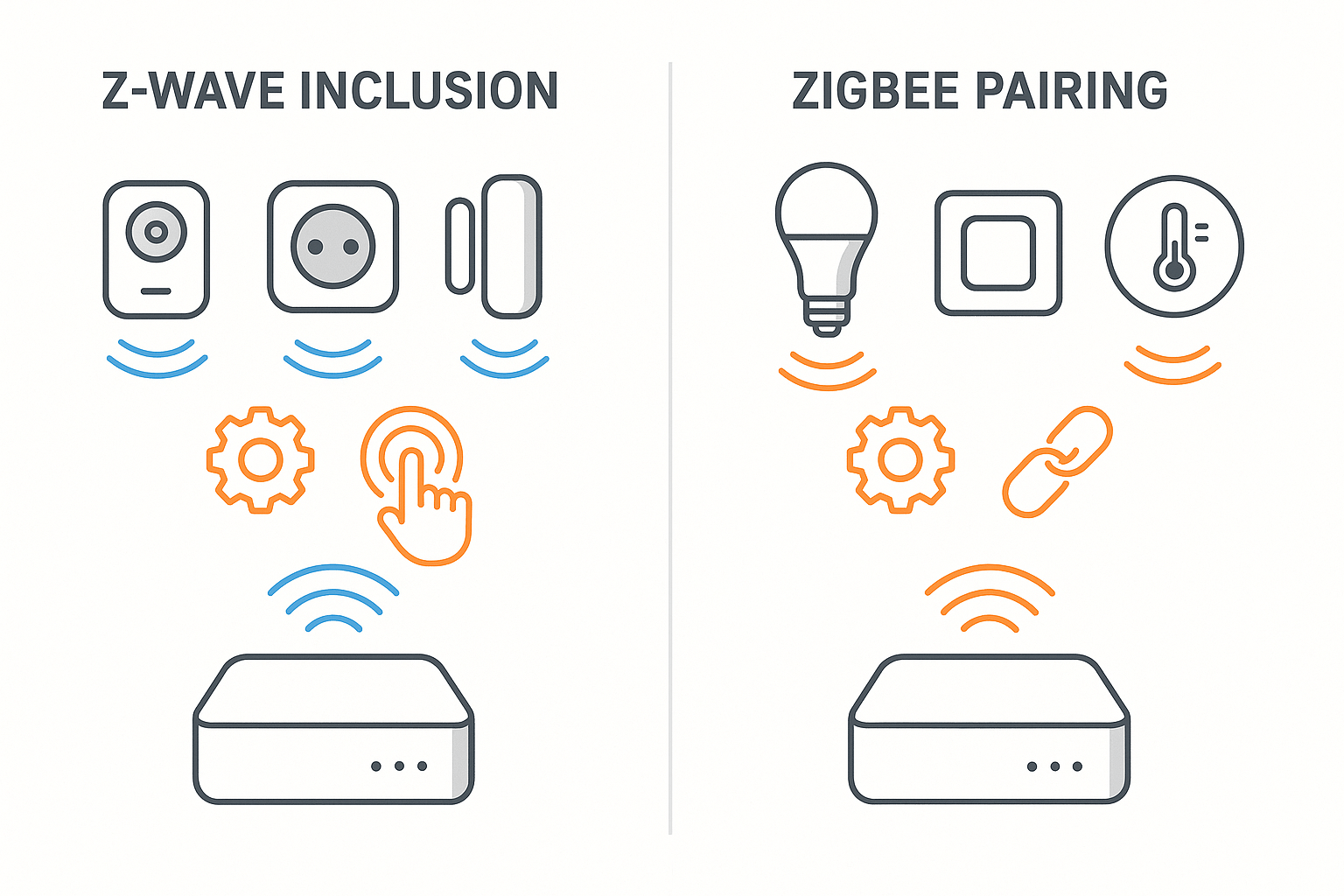

Terminologia ja prosessien nimet

Kunkin protokollan käyttämät eri termit heijastavat niiden erilaisia lähestymistapoja verkon muodostamiseen ja laitteiden käyttöönottoon.

Protokolla-arkkitehtuurin erot

Perustavat erot siinä, miten

Verkon kokorajoitukset: Klassinen

Osoitejärjestelmät:

2. Z-Wave Syväsukellus osallisuusprosessiin

The

Moderni Z-Wave Sisällyttämismenettelyt

Ohjaimen valmistelu: Ensisijainen ohjain on asetettava lisäystilaan, mikä avaa aikaikkunan (yleensä 30–60 sekuntia), jonka aikana uusia laitteita voidaan lisätä. Nykyaikaiset ohjaimet tarjoavat usein visuaalista ja äänipalautetta tämän prosessin aikana ja saattavat tukea laajennettuja lisäystiloja vaikeissa asennuksissa.

Laitteen aktivointi: Lisättävä laite on aktivoitava sen erityisellä lisäysmenetelmällä. Tämä vaihtelee laitetyypin mukaan, mutta yleensä siihen kuuluu painikkeen painaminen, virran katkaiseminen ja uudelleenkäynnistys tai tietyn toimintasarjan suorittaminen. Nykyaikaiset laitteet osoittavat usein lisäystilan LED-valoilla.

Löytö ja neuvottelu: Ohjain löytää uuden laitteen ja aloittaa neuvotteluprosessin määrittääkseen laitteen ominaisuudet, tuetut komentoluokat ja suojausvaatimukset. Nämä tiedot määrittävät, miten laite integroituu verkkoon ja mitä ominaisuuksia on käytettävissä.

Solmun ID-määritys: Ohjain määrittää uudelle laitteelle yksilöllisen solmutunnuksen. Tätä tunnusta käytetään kaikissa tulevissa tiedonsiirto- ja reitityspäätöksissä. Määritys on pysyvä, kunnes laite poistetaan verkosta tai verkko nollataan.

Verkostonlaajuinen osallisuus (NWI): Nykyaikana

Z-Wave Tietoturvakehyksen kehitys

Vanha suojaamaton sisällyttäminen: Perinteinen

S0-suojaus (vanha suojaus):

S2-tietoturvakehys:

SmartStart-teknologia: SmartStartin avulla laitteet voidaan esikonfiguroida verkkotiedoilla QR-koodien avulla ennen fyysistä asennusta. Laitteet voivat liittyä verkkoon automaattisesti käynnistyksen yhteydessä, mikä yksinkertaistaa asennusta ja säilyttää samalla turvallisuuden esijaettujen avainten avulla.

3. Zigbee Pariliitosprosessin syvällinen tarkastelu

Zigbee Verkoston muodostaminen ja liittyminen

The

Verkon löytäminen: Laitteet, jotka haluavat liittyä

Yhdistymisprosessi: Kun sopiva verkko löytyy, laite lähettää yhdistämispyynnön koordinaattorille tai reitittimelle.Verkkolaite arvioi pyynnön verkon kapasiteetin, suojauskäytäntöjen ja laitteen ominaisuuksien perusteella ja voi sitten hyväksyä tai hylätä liittymisyrityksen.

Todennus ja avaintenvaihto: Hyväksytyt laitteet läpikäyvät todennuksen ja suojausavaimen vaihdon. Tämä prosessi vaihtelee laitteen mukaan.

Verkko-osoitteen määritys: Onnistuneesti todennetut laitteet saavat 16-bittisen verkko-osoitteen, jota käytetään verkon sisäiseen reititykseen. Tämä osoite määritetään dynaamisesti ja voi muuttua, jos laite siirtyy tai verkon topologia muuttuu merkittävästi.

Palvelun löytäminen: Liittymisen jälkeen laitteet käyvät tyypillisesti läpi palvelun etsinnän, jossa ne ilmoittavat ominaisuuksistaan ja löytävät verkossa saatavilla olevia palveluita. Tämä prosessi mahdollistaa asianmukaisen integroinnin älykotikeskittimiin ja muihin verkkolaitteisiin.

Zigbee 3.0 Parannettu turvallisuus ja käyttöönotto

Asenna koodit ja suojaus:

Keskitetty tietoturvanhallinta: Toisin kuin aiemmin

Turvallinen käyttöönottoprosessi: Käyttöönottoprosessi

Erikois Zigbee Laitetyypit

Eri

Vihreät sähkölaitteet:

Uneliaat päätylaitteet: Akkukäyttöiset laitteet, jotka viettävät suurimman osan ajastaan lepotilassa, vaativat erityistä huomiota liittämisen aikana, jotta ne ehtivät suorittaa prosessin loppuun ennen lepotilaan siirtymistä.

4. Vertaileva analyysi: Nykyaikainen asennuskokemus

Käytännön erojen ymmärtäminen

Asennusaika ja käyttökokemus

Laitteen asennuksen todellinen käyttökokemus on lähentynyt merkittävästi eri protokollien välillä, vaikka joitakin eroja on edelleen.

Tyypillinen asennuksen kesto: Moderni

Käyttäjän vuorovaikutusta koskevat vaatimukset: Molemmat protokollat tukevat nyt yksinkertaistettuja asennusmenettelyjä.

Asennuspalaute: Moderni

Tietoturvan toteutuksen vertailu

Molemmat protokollat ovat kehittyneet tarjoamaan vahvaa turvallisuutta, mutta erilaisilla lähestymistavoilla ja oletusasetuksilla.

Oletusarvoinen suojausasento:

Avaintenhallinnan monimutkaisuus:

Turvallisuuden varmennus: Molemmat protokollat tarjoavat menetelmiä laitteiden turvallisen yhdistämisen varmistamiseksi, mutta tarkat menettelyt ja palautemekanismit vaihtelevat toteutusten välillä.

5. Lisäasetukset ja optimointi

Laitteen onnistunut käyttöönotto on pidemmälle menevää kuin vain perusliittäminen tai pariliitosten luominen. Edistyneet tekniikat ja parhaat käytännöt voivat parantaa onnistumisastetta ja lyhentää vianmääritysaikaa.

Asennuksen esisuunnittelu ja verkon arviointi

Huolellinen suunnittelu ennen laitteen käyttöönoton aloittamista voi estää monia yleisiä ongelmia ja parantaa kokonaisvaltaista käyttökokemusta.

Verkon kunnon tarkistus: Ennen uusien laitteiden lisäämistä arvioi verkon nykyinen tila, mukaan lukien laitteiden määrä, signaalin voimakkuus ja mahdolliset yhteysongelmat. Käytä keskittimen tarjoamia verkon diagnostiikkatyökaluja mahdollisten ongelmien tunnistamiseen.

Laitteen yhteensopivuuden varmennus: Varmista, että uudet laitteet ovat yhteensopivia nykyisen verkkosi kanssa, mukaan lukien protokollaversio, tietoturvavaatimukset ja mahdolliset valmistajakohtaiset huomioitavat asiat. Tarkista optimaalisen toiminnan edellyttämät laiteohjelmistopäivitykset.

Fyysisen ympäristön arviointi: Ota huomioon fyysinen ympäristö, mukaan lukien signaaliesteet, häiriölähteet ja laitteen suunniteltu lopullinen sijainti. Suunnittele tarvittaessa väliaikaisia sijoitusstrategioita asennusta varten.

Optimaaliset asennusmenettelyt

Optimoitujen menettelytapojen noudattaminen voi parantaa asennuksen onnistumisprosenttia ja lyhentää laitteen käyttöönottoon kuluvaa aikaa.

Läheisyysasettelustrategia: Suorita laitteen alkuasetukset lähellä keskitintä tai koordinaattoria varmistaaksesi vahvan signaalin voimakkuuden liittymisprosessin aikana. Tämä on erityisen tärkeää akkukäyttöisille laitteille, joiden lähetysteho voi olla alhaisempi.

Laitteiden peräkkäinen lisäys: Lisää laitteita yksi kerrallaan sen sijaan, että yrittäisit useita samanaikaisia määrityksiä. Tämä vähentää verkon ruuhkautumista ja helpottaa vianmääritystä mahdollisten ongelmien ilmetessä.

Virta- ja akkuhuomioitavaa: Varmista, että akkukäyttöisissä laitteissa on uudet paristot asennuksen aikana. Alhainen paristojen varaustaso voi aiheuttaa asennusvirheitä tai epätäydellisen kokoonpanon. Verkkovirtakäyttöisten laitteiden osalta varmista, että virransyöttö on vakaa.

Verkon päivitysmenettelyt: Kun olet lisännyt useita laitteita, suorita verkon optimointi tai päivitys keskittimen valmistajan suositusten mukaisesti optimaalisen reitityksen ja suorituskyvyn varmistamiseksi.

6.Yleisten asennusongelmien vianmääritys

Yleisten asennusongelmien ja niiden ratkaisujen ymmärtäminen voi merkittävästi vähentää laitteen käyttöönottoon liittyvää aikaa ja turhautumista.

Laitteen nollaus ja tehdasasetusten palautus

Kun laitteet eivät yhdisty oikein, tehdasasetusten palautus on usein tarpeen aiempien verkkotietojen poistamiseksi.

Suojausavaimen tyhjennys: Muihin verkkoihin turvallisesti liitettyjen laitteiden suojausavain saattaa vaatia niiden liittymisen uusiin verkkoihin. Tämä vaatii usein erityisiä palautusmenettelyjä tehdasasetusten palauttamisen lisäksi.

Signaalin voimakkuus ja verkko-ongelmat

Heikko signaalinvoimakkuus on edelleen yksi yleisimmistä asennusvirheiden syistä sekä

Diagnostiset työkalut: Käytä keskittimen diagnostiikkatyökaluja signaalin voimakkuuden mittaamiseen ja mahdollisten yhteysongelmien tunnistamiseen. Monet nykyaikaiset keskittimet tarjoavat reaaliaikaisia signaalin voimakkuuden ilmaisimia ja verkon topologianäkymiä.

Alueen laajennusstrategiat: Jos laitteet eivät voi liittyä kantamarajoitusten vuoksi, harkitse toistinlaitteiden lisäämistä, keskittimen uudelleensijoittamista tai suuritehoisten sisällyttämistilojen käyttöä, jos sellaisia on saatavilla.

Häiriöiden tunnistaminen: Tunnista mahdolliset häiriölähteet, mukaan lukien

Tietoturva- ja todennusongelmat

Tietoturvaan liittyvät asennusvirheet ovat yleistymässä, kun protokollat ottavat käyttöön vahvempia turvatoimenpiteitä.

Asennuskoodin ja QR-koodin ongelmat: Varmista, että asennuskoodit tai QR-koodit on syötetty oikein ja että ne vastaavat laitetta. Jotkin koodit voivat olla vaikeasti luettavissa tulostuslaadun tai sijoittelun vuoksi.

Turvallisuustason epäsuhta: Varmista, että laite tukee verkkosi vaatimaa suojaustasoa ja että keskitin on määritetty hyväksymään laitteen suojausominaisuudet.

Aikaherkät turvallisuusmenettelyt: Jotkin turvatoimet ovat aikaherkkiä. Varmista, että kaikki vaiheet suoritetaan vaaditussa aikataulussa ja käynnistä prosessi uudelleen, jos aikakatkaisuja ilmenee.

7. Verkonhallinta ja asennuksen jälkeinen optimointi

Laitteen onnistunut asennus on vasta alkua. Asianmukainen verkonhallinta ja optimointi takaavat pitkän aikavälin luotettavuuden ja suorituskyvyn.

Verkkotopologian optimointi

Molemmat

Suorituskyvyn seuranta: Tarkkaile säännöllisesti verkon suorituskykyä, mukaan lukien vasteaikoja, akun varaustasoa ja tiedonsiirron luotettavuutta. Korjaa ongelmat viipymättä ketjureaktioiden estämiseksi.

Tietoturvan varmennus ja ylläpito

Säännöllinen tietoturvatarkistus varmistaa, että laitteet pysyvät asianmukaisesti suojattuina ja että turvaominaisuudet toimivat oikein.

Salauksen tilan vahvistus: Varmista, että laitteet käyttävät salausta arkaluontoisessa tietoliikenteessä ja että suojausominaisuudet ovat aktiivisia ja oikein määritettyjä.

Suojausavainten hallinta: Ylläpidä asianmukaista suojausavainten hallintaa, mukaan lukien säännöllinen avainten kierto, jos sitä tuetaan, ja avaintietojen asianmukaista suojaamista.

Laitteen todennuksen valvonta: Seuraa laitteen todennustilaa ja korjaa kaikki laitteet, joissa näkyy todennusongelmia tai tietoturvavaroituksia.

8. Tulevaisuuden kehitys ja alan trendit

Laitteiden asennuksen ja verkkoon liittymisen maisema kehittyy jatkuvasti uusien teknologioiden ja standardien myötä, jotka lupaavat parantaa tietoturvaa, käytettävyyttä ja yhteentoimivuutta.

Matter Integraatio ja sillanrakennus

The

Yksinkertaistettu käyttöönotto:

Parannettu yhteentoimivuus: Vaikka

Parannettu suojaus ja todennus

Turvallisuusteknologian tuleva kehitys parantaa edelleen laitteiden asennuksen ja verkkoviestinnän turvallisuutta.

Edistyneet kryptografiset menetelmät: Uusia kryptografisia tekniikoita, mukaan lukien postkvanttikryptografia, voidaan ottaa käyttöön pitkäaikaisen suojan tarjoamiseksi uusia uhkia vastaan.

Laitteiston tietoturvaintegraatio: Laitteiston suojausmoduulit ja luotetut suoritusympäristöt saattavat yleistyä älykodin laitteissa, mikä tarjoaa vahvemman suojan suojausavaimille ja todennusmenettelyille.

Biometrinen ja monivaiheinen todennus: Laitteen asennusmenettelyihin voidaan integroida edistyneitä todennusmenetelmiä, jotka mahdollistavat vahvemman käyttäjävahvistuksen ja laitteen valtuutuksen.

Käyttäjäkokemuksen kehitys

Jatkuvat kehityshankkeet keskittyvät käyttäjäkokemuksen yksinkertaistamiseen samalla kun säilytetään tai parannetaan turvallisuutta.

Automaattinen laitteen tunnistus: Tulevaisuuden järjestelmät saattavat tarjota kehittyneemmän automaattisen laitteiden tunnistuksen ja asennuksen, joka vaatii vain vähän käyttäjän toimia.

Tekoälyn avusteinen asennus: Tekoälyä voidaan käyttää laitteiden sijoittelun optimointiin, asennusongelmien ennustamiseen ja älykkäiden vianmääritysohjeiden tarjoamiseen.

Visuaalisen ja lisätyn todellisuuden opastus: AR-sovellukset voivat tarjota visuaalista ohjausta laitteen asennukseen ja käyttöönottoon, mikä auttaa käyttäjiä optimoimaan sijoittelun ja kokoonpanon.